永恒之藍補丁局域網檢測工具是一款針對最近勒索病毒大規模入侵制作而成,用戶可以通過該軟件第一時間知道自己的電腦是否中病毒,軟件非常小巧好用,趕緊下載去測試吧!

具的使用步驟如下:

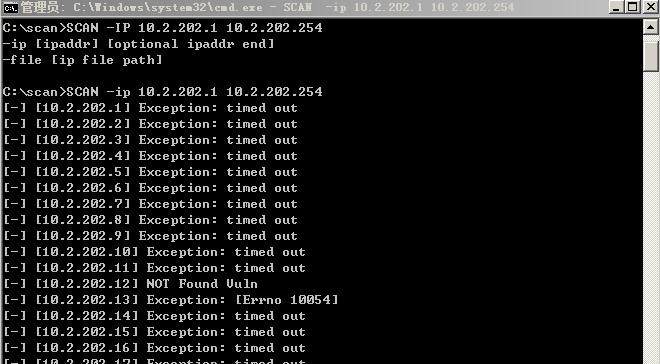

解壓后在命令行下執行MS_17_010_Scan.exe,支持-ip 和-file兩種參數。

-ip參數可以指定IP掃描,同時支持IP段掃描:

MS_17_010_Scan.exe -ip 192.168.44.129

MS_17_010_Scan.exe -ip 192.168.44.129 192.168.44.133

-file參數支持從文件讀取IP列表進行掃描:

MS_17_010_Scan.exe -file ip.txt

工具將顯示檢測結果:如不存在風險將顯示NOT Found Vuln,如存在風險將顯示Found Vuln MS17-010及目標電腦的操作系統版本,如果IP地址無效或者漏洞端口未開則顯示Exception。

輸出結果同時保存在當前目錄的result.txt中。

SA永恒之藍病毒最新情況:

WannaCry 2.0,與之前版本的不同是,這個變種取消了所謂的Kill Switch,不能通過注冊某個域名來關閉變種勒索蠕蟲的傳播。

該變種的傳播速度可能會更快,該變種的有關處置方法與之前版本相同,建議立即進行關注和處置。

勒索病毒特點:

1.由傳統勒索軟件和0day漏洞共同激發形成。2017年4月14日黑客組織Shadow Brokers(影子經紀人)公布的Equation Group(方程式組織)使用的“網絡軍火”中包含了該漏洞的利用程序。

2.前期跡象:暗網信息反饋、比特幣近期上漲、黑客組織預測今年勒索軟件有較高爆發率

3.潛伏期:時間閥值式潛伏;前期潛伏,閥值后無潛伏

4.爆發威力大,此前的勒索軟件以社工為主,這次以局域網為主

5.作者目前收到的比特幣,20170513為11.5個,累計138000元

勒索病毒傳播方式:

“CTB-Locker”病毒主要通過郵件附件傳播,因敲詐金額較高,該類木馬投放精準,瞄準“有錢人”,通過大企業郵箱、高級餐廳官網等方式傳播。