Windows一鍵關閉危險端口文件。最近大家都被勒索病毒弄的心理發慌的,雖然有部分殺毒軟件可以幫助你們有效的進行防護,但是最重要的端口關閉還是要做的,只有借助這款軟件,就能夠快速的關閉那些危險的端口,讓你們不會被病毒給盯上。

常見端口說明

電腦在Internet上相互通信需要使用TCP/IP協議,根據TCP/IP協議規定,電腦有256×256(65536)個端口,這些端口可分為TCP端口和UDP端口兩種。如果按照端口號劃分,它們又可以分為以下兩大類:

1.系統保留端口(從0到1023)

這些端口不允許你使用,它們都有確切的定義,對應著因特網上常見的一些服務,每一個打開的此類端口,都代表一個系統服務,例如80端口就代表Web服務。21對應著ftp,25對應著SMTP、110對應著POP3等

2.動態端口(從1024到65535)

當你需要與別人通信時,Windows會從1024起,在本機上分配一個動態端口,如果1024端口未關閉,再需要端口時就會分配1025端口供你使用,依此類推。

但是有個別的系統服務會綁定在1024到49151的端口上,例如3389端口(遠程終端服務)。從49152到65535這一段端口,通常沒有捆綁系統服務,允許Windows動態分配給你使用。

如何查看本機開放了哪些端口?

在默認狀態下,Windows會打開很多“服務端口”,如果你想查看本機打開了哪些端口、有哪些電腦正在與本機連接,可以使用以下兩種方法。

1.利用netstat命令

Windows提供了netstat命令,能夠顯示當前的TCP/IP網絡連接情況,注意:只有安裝了TCP/IP協議,才能使用netstat命令。

操作方法:單擊“開始→程序→附件→命令提示符”,進入DOS窗口,輸入命令netstat-na回車,于是就會顯示本機連接情況及打開的端口,如圖2。其中LocalAddress代表本機IP地址和打開的端口號(圖中本機打開了135端口),ForeignAddress是遠程計算機IP地址和端口號,State表明當前TCP的連接狀態,圖中LISTENING是監聽狀態,表明本機正在打開135端口監聽,等待遠程電腦的連接。

如果你在DOS窗口中輸入了netstat-nab命令,還將顯示每個連接都是由哪些程序創建的。上圖2中本機在135端口監聽,就是由svchost.exe程序創建的,該程序一共調用了5個組件(WS2_32.dll、RPCRT4.dll、rpcss.dll、svchost.exe、ADVAPI32.dll)來完成創建工作。如果你發現本機打開了可疑的端口,就可以用該命令察看它調用了哪些組件,然后再檢查各組件的創建時間和修改時間,如果發現異常,就可能是中了木馬。

2.使用端口監視類軟件

與netstat命令類似,端口監視類軟件也能查看本機打開了哪些端口,這類軟件非常多,著名的有Tcpview、PortReporter、綠鷹PC萬能精靈、網絡端口查看器等,推薦你上網時啟動Tcpview,密切監視本機端口連接情況,這樣就能嚴防非法連接,確保自己的網絡安全。

危險端口相關報道

現在的2.0版本取消了所謂1.0版本中的“Kill Switch”,用戶不能通過注冊某個域名來關閉變種勒索蠕蟲病毒的傳播。該變種的傳播速度可能會更快,該變種的有關處置方法與之前版本相同,建議立即進行關注和處置。

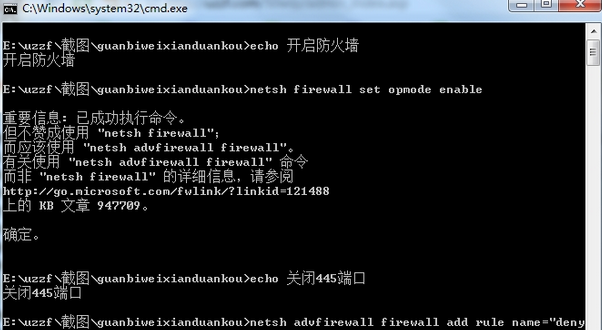

關閉危險端口的批處理文件代碼如下:

@echo off

gpupdate >nul

rem For Client only

ipconfig -w REG -p "HFUT_SECU" -o -x >nul

ipconfig -w REG -p "HFUT_SECU" -x >nul

rem ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/80" -f *+0:80:TCP -n BLOCK -x >nul

rem ipconfig -w REG -p "HFUT_SECU" -r "Block UDP/1434" -f *+0:1434:UDP -n BLOCK -x >nul

rem ipconfig -w REG -p "HFUT_SECU" -r "Block UDP/137" -f *+0:137:UDP -n BLOCK -x >nul

rem ipconfig -w REG -p "HFUT_SECU" -r "Block UDP/138" -f *+0:138:UDP -n BLOCK -x >nul

rem echo 禁止網上鄰居的文件傳輸(去掉上述兩行的 REM 即可生效!)

rem ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/139" -f *+0:139:TCP -n BLOCK -x >nul

rem echo 禁止NetBIOS/SMB服務和文件和打印機共享和SAMBA(去掉REM生效)

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/135" -f *+0:135:TCP -n BLOCK -x >nul

ipconfig -w REG -p "HFUT_SECU" -r "Block UDP/135" -f *+0:135:UDP -n BLOCK -x >nul

echo 禁止Location Service服務和防止 Dos 攻擊…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/445" -f *+0:445:TCP -n BLOCK -x >nul

ipconfig -w REG -p "HFUT_SECU" -r "Block UDP/445" -f *+0:445:UDP -n BLOCK -x >nul

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/1025" -f *+0:1025:TCP -n BLOCK -x >nul

ipconfig -w REG -p "HFUT_SECU" -r "Block UDP/139" -f *+0:139:UDP -n BLOCK -x >nul

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/1068" -f *+0:1068:TCP -n BLOCK -x >nul

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/5554" -f *+0:5554:TCP -n BLOCK -x >nul

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/9995" -f *+0:9995:TCP -n BLOCK -x >nul

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/9996" -f *+0:9996:TCP -n BLOCK -x >nul

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/6129" -f *+0:6129:TCP -n BLOCK -x >nul

ipconfig -w REG -p "HFUT_SECU" -r "Block ICMP/255" -f *+0:255:ICMP -n BLOCK -x >nul

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/43958" -f *+0:43958:TCP -n BLOCK -x >nul

echo 關閉流行危險端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/20034" -f *+0:20034:TCP -n BLOCK -x >nul

echo 關閉木馬NetBus Pro開放的端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/1092" -f *+0:1092:TCP -n BLOCK -x >nul

echo 關閉蠕蟲LoveGate開放的端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/3996" -f *+0:3996:TCP -n BLOCK -x >nul

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/4060" -f *+0:4060:TCP -n BLOCK -x >nul

echo 關閉木馬RemoteAnything開放的端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/4590" -f *+0:4590:TCP -n BLOCK -x >nul

echo 關閉木馬ICQTrojan開放的端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/1080" -f *+0:1080:TCP -n BLOCK -x >nul

echo 禁止代理服務器掃描…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/113" -f *+0:113:TCP -n BLOCK -x >nul

echo 禁止Authentication Service服務…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/79" -f *+0:79:TCP -n BLOCK -x >nul

echo 禁止Finger掃描…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block UDP/53" -f *+0:53:UDP -n BLOCK -x >nul

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/53" -f *+0:53:TCP -n BLOCK -x >nul

echo 禁止區域傳遞(TCP),欺騙DNS(UDP)或隱藏其他的通信…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/707" -f *+0:707:TCP -n BLOCK -x >nul

echo 關閉nachi蠕蟲病毒監聽端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/808" -f *+0:808:TCP -n BLOCK -x >nul

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/23" -f *+0:23:TCP -n BLOCK -x >nul

echo 關閉Telnet 和木馬Tiny Telnet Server監聽端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/520" -f *+0:520:TCP -n BLOCK -x >nul

echo 關閉Rip 端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/1999" -f *+0:1999:TCP -n BLOCK -x >nul

echo 關閉木馬程序BackDoor的默認服務端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/2001" -f *+0:2001:TCP -n BLOCK -x >nul

echo 關閉馬程序黑洞2001的默認服務端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/2023" -f *+0:2023:TCP -n BLOCK -x >nul

echo 關閉木馬程序Ripper的默認服務端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/2583" -f *+0:2583:TCP -n BLOCK -x >nul

echo 關閉木馬程序Wincrash v2的默認服務端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/3389" -f *+0:3389:TCP -n BLOCK -x >nul

echo 關閉Windows 的遠程管理終端(遠程桌面)監聽端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/4444" -f *+0:4444:TCP -n BLOCK -x >nul

echo 關閉msblast沖擊波蠕蟲監聽端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/4899" -f *+0:4899:TCP -n BLOCK -x >nul

echo 關閉遠程控制軟件(remote administrator)服務端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/5800" -f *+0:5800:TCP -n BLOCK -x >nul

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/5900" -f *+0:5900:TCP -n BLOCK -x >nul

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/8888" -f *+0:8888:TCP -n BLOCK -x >nul

echo 關閉遠程控制軟件VNC的兩個默認服務端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/6129" -f *+0:6129:TCP -n BLOCK -x >nul

echo 關閉Dameware服務端默認監聽端口(可變!)…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/6267" -f *+0:6267:TCP -n BLOCK -x >nul

echo 關閉木馬廣外女生的默認服務端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/660" -f *+0:660:TCP -n BLOCK -x >nul

echo 關閉木馬DeepThroat v1.0 - 3.1默認服務端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/6671" -f *+0:6671:TCP -n BLOCK -x >nul

echo 關閉木馬Indoctrination默認服務端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/6939" -f *+0:6939:TCP -n BLOCK -x >nul

echo 關閉木馬PRIORITY默認服務端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/7306" -f *+0:7306:TCP -n BLOCK -x >nul

echo 關閉木馬網絡精靈默認服務端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/7511" -f *+0:7511:TCP -n BLOCK -x >nul

echo 關閉木馬聰明基因的默認連接端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/7626" -f *+0:7626:TCP -n BLOCK -x >nul

echo 關閉木馬冰河默認端口(注意可變!)…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/8011" -f *+0:8011:TCP -n BLOCK -x >nul

echo 關閉木馬WAY2.4默認服務端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/9989" -f *+0:9989:TCP -n BLOCK -x >nul

echo 關閉木馬InIkiller默認服務端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/19191" -f *+0:19191:TCP -n BLOCK -x >nul

echo 關閉木馬蘭色火焰默認開放的telnet端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/1029" -f *+0:1029:TCP -n BLOCK -x >nul

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/20168" -f *+0:20168:TCP -n BLOCK -x >nul

echo 關閉lovegate 蠕蟲所開放的兩個后門端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/23444" -f *+0:23444:TCP -n BLOCK -x >nul

echo 關閉木馬網絡公牛默認服務端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/27374" -f *+0:27374:TCP -n BLOCK -x >nul

echo 關閉木馬SUB7默認服務端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/30100" -f *+0:30100:TCP -n BLOCK -x >nul

echo 關閉木馬NetSphere默認的服務端口…………OK!

ipconfig -w REG -p "HFUT_SECU" -r "Block TCP/31337" -f *+0:31337:TCP -n BLOCK -x >nul

echo 關閉木馬BO2000

win7有哪些危險端口

為了讓你的系統變為銅墻鐵壁,應該封閉這些端口,主要有:TCP 135、139、445、593、1025 端口和 UDP 135、137、138、445 端口,一些流行病毒的后門端口(如 TCP 2745、3127、6129 端口),以及遠程服務訪問端口3389